Minería oculta, malware de robo de datos, concepto de protección de datos de seguridad cibernética con personas diminutas. conjunto de ilustraciones vectoriales de delitos cibernéticos. bot minero, desarrollo de guiones, ataque de

Filosofía-Ficción: Inteligencia artificial, tecnología oculta y el fin de la humanidad AMY IRELAND - HOLOBIONTE EDICIONES

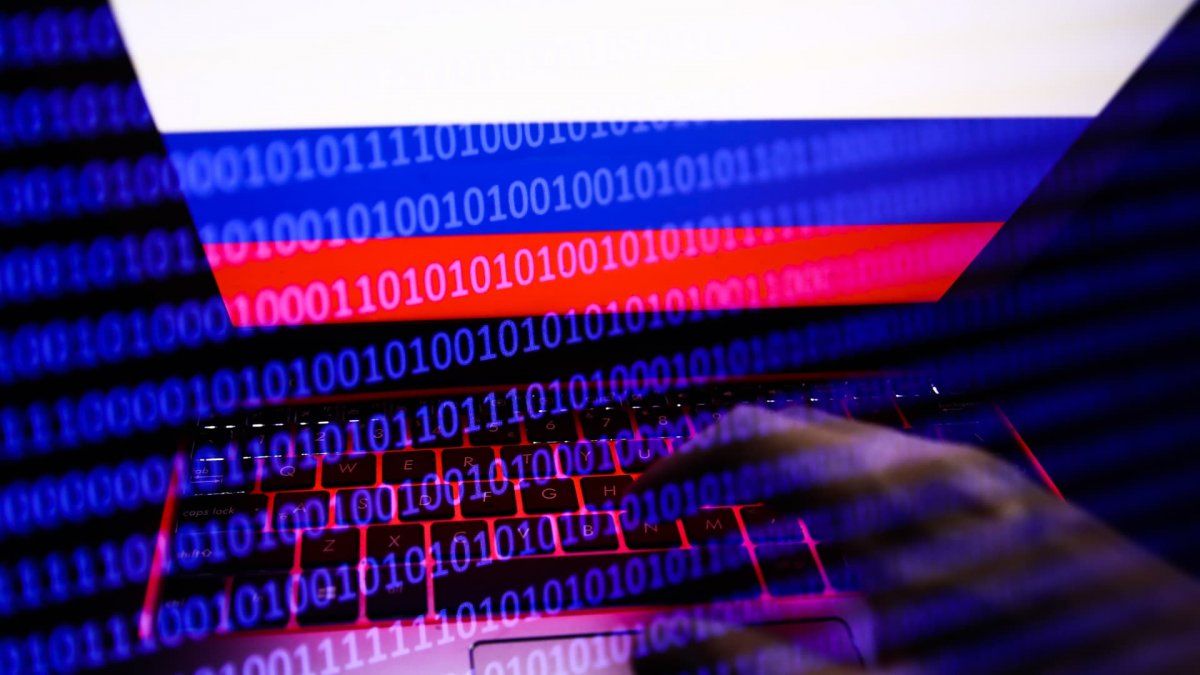

Hackers ucranianos envían SMS masivos a los rusos para informarles de la guerra ante la censura de Putin

Se expone el arma 'oculta y adaptable' del ciberataque de la NSA contra la principal universidad de aviación china - elcomunista.net

Ciberdelitos sexuales, ¿cómo son detectados por la policía cibernética? - El Sol de Tlaxcala | Noticias Locales, Policiacas, sobre México, Tlaxcala y el Mundo

Guerra tecnológica: así planea Ucrania contraatacar los constantes hackeos que sufre de agentes rusos | Perfil

Metáfora minera criptomoneda bitcoin, tecnología Blockchain. Procedimientos de intercambio ciberbancario vector, gráfico vectorial © TopVector imagen #557708788

:format(jpg)/f.elconfidencial.com%2Foriginal%2Fdb1%2Fa79%2Fe5c%2Fdb1a79e5c4c58c07a255a6cb8b467063.jpg)